11 апреля 2026

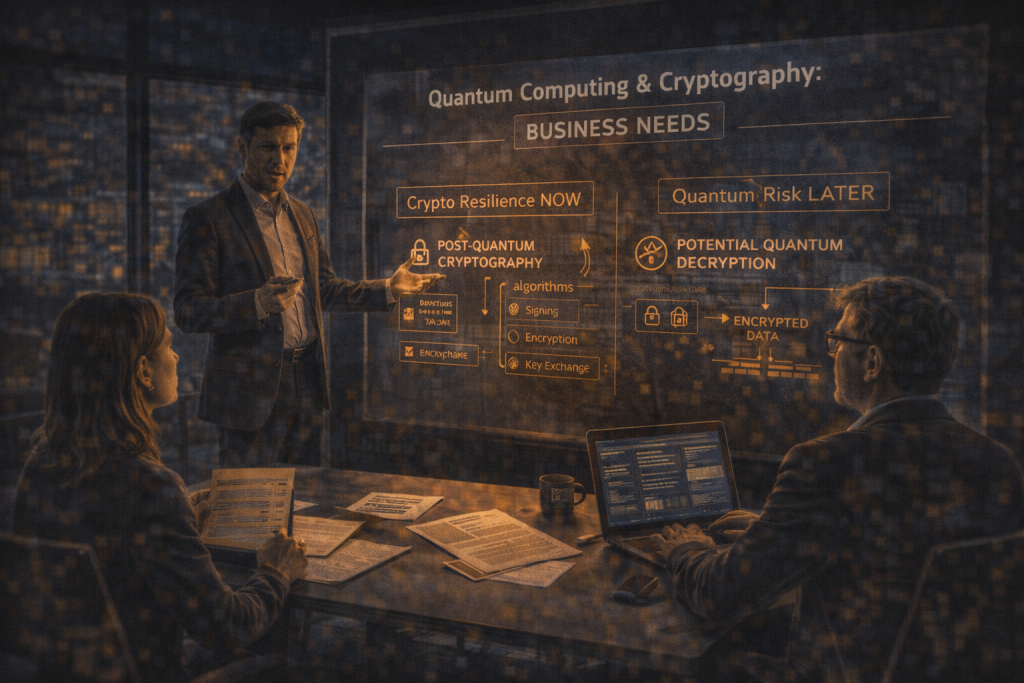

Квантовые вычисления и криптография: что реально нужно бизнесу сейчас

Автор: ТЕХЛАБА

Коротко (TL;DR)

- Квантовые вычисления в 2026 еще не «ломают всё завтра», но риск Harvest Now, Decrypt Later уже реален: данные, украденные сегодня, могут быть расшифрованы в будущем.

- Для бизнеса ключевая тема — не покупка «квантового железа», а post-quantum readiness: инвентаризация криптографии, crypto-agility и поэтапная миграция на PQC-алгоритмы.

- Главная ошибка компаний — откладывать подготовку до «официального дедлайна». На практике миграция занимает годы из-за легаси-систем, внешних интеграций и требований комплаенса.

- В 2026 правильная стратегия: приоритизация активов, пилоты в критичных каналах связи, обновление PKI/сертификатных процессов и непрерывный контроль крипто-зависимостей.

Содержание

- Почему тема квантовой криптоустойчивости стала бизнес-вопросом

- Что реально происходит с квантовыми вычислениями в 2026

- Какие криптосхемы под риском и почему

- Harvest Now, Decrypt Later: практический сценарий угрозы

- Post-quantum cryptography: что нужно знать руководителям

- Crypto-agility: главный принцип миграции

- Инвентаризация криптографии в компании: с чего начать

- Дорожная карта миграции на 18–36 месяцев

- Ошибки проектов PQC и как их избежать

- Метрики зрелости и контроль результата

- Чеклист для CISO, CTO и архитекторов

- Итог и FAQ

Почему тема квантовой криптоустойчивости стала бизнес-вопросом

Еще недавно разговор о квантовых вычислениях воспринимался как «дальняя перспектива для R&D». В 2026 для бизнеса это уже не только исследовательская тема, а вопрос управления риском данных. Причина проста: срок жизни чувствительной информации часто измеряется годами — медицинские записи, финансовые документы, интеллектуальная собственность, государственные и контрактные данные.

Даже если сегодня злоумышленник не может расшифровать перехваченный трафик, он может сохранить его «на потом». Это и есть модель Harvest Now, Decrypt Later (HNDL): собираем сейчас, дешифруем позже, когда вычислительные возможности и инструменты станут доступнее. Для компаний с длительным циклом ценности данных это реальный риск уже сейчас.

Вторая причина — масштаб криптозависимостей. Криптография встроена повсюду: TLS, VPN, PKI, подписи обновлений, API-аутентификация, хранилища, мобильные клиенты, IoT, CI/CD. Переход на новые схемы — это не замена «одного алгоритма», а многолетняя программа трансформации архитектуры и процессов.

Третья причина — требования отраслевых и международных стандартов к плану перехода. Даже когда регулятор не требует мгновенной миграции, он ожидает roadmap, инвентаризацию и управляемый подход к уязвимостям. Поэтому вопрос «когда начинать» фактически уже закрыт: начинать нужно сейчас, даже если миграция будет постепенной.

Что реально происходит с квантовыми вычислениями в 2026

Важно отделять инженерные факты от маркетингового шума. В 2026 квантовые системы демонстрируют прогресс в отдельных классах задач, но индустрия еще не пришла к универсальным, отказоустойчивым машинам для массового взлома современной криптографии «из коробки». Это хорошая новость для оперативной стабильности и плохая новость для тех, кто надеется «подождать до последнего момента».

Что уже видно в 2026

- Рост экспериментальных платформ и экосистем разработки.

- Улучшение инженерных практик в error mitigation и контроле шумов.

- Активное развитие гибридных квантово-классических подходов.

- Рост интереса к прикладным задачам оптимизации и материаловедения.

Чего пока нет в массовом виде

- Универсальной fault-tolerant инфраструктуры в коммерческом масштабе.

- Стабильной «кнопки взлома» для всех криптосистем в реальном продакшене.

- Простого и дешевого доступа к мощностям, достаточным для широких атак.

Именно эта «серая зона» и создает стратегический риск. Не нужно ждать момента, когда технологический порог будет публично пройден. Для защиты данных с длинным сроком жизни важно, чтобы к этому моменту компания уже завершила критические этапы подготовки.

Какие криптосхемы под риском и почему

Бизнесу важен практический ответ: какие компоненты архитектуры наиболее чувствительны к постквантовым рискам.

Зоны повышенного риска

- Асимметричная криптография в обмене ключами: TLS handshakes, VPN, сервисные соединения.

- Цифровые подписи: подпись кода, обновлений, документов, артефактов CI/CD.

- PKI и сертификатная инфраструктура: срок жизни сертификатов и цепочек доверия.

- Архивные зашифрованные данные: все, что нужно защищать дольше горизонта технологического сдвига.

Почему симметричная криптография обсуждается иначе

Для симметричных схем риски обычно снижаются через увеличение длины ключа и аккуратное управление параметрами. Это не означает «проблемы нет», но стратегический фокус миграции чаще начинается с асимметрических контуров и подписей, где архитектурные изменения сложнее.

Что важно руководителям

Не нужно превращать тему в академический спор алгоритмов. Вопрос управленческий: какие бизнес-процессы завязаны на уязвимые криптомеханизмы и сколько времени потребуется, чтобы безопасно их заменить.

Harvest Now, Decrypt Later: практический сценарий угрозы

HNDL угроза часто недооценивается, потому что «прямого инцидента» может не быть годами. Но для данных с длинным сроком ценности риск накапливается.

Как выглядит сценарий

- Злоумышленник перехватывает и хранит зашифрованный трафик или архивы.

- В течение нескольких лет улучшаются инструменты и инфраструктура атакующего.

- Позже происходит дешифровка и эксфильтрация исторических данных.

- Компания сталкивается с репутационными, юридическими и финансовыми последствиями с отложенным лагом.

Кто в зоне максимального внимания

- финансовые организации;

- медицинские и биотех-системы;

- промышленные компании с чувствительной R&D;

- поставщики инфраструктурных сервисов;

- организации с длинными контрактными и архивными обязательствами.

Для этих сегментов «подождать» часто дороже, чем «планомерно готовиться». Именно поэтому в 2026 наиболее зрелые компании уже имеют formal roadmap по post-quantum readiness.

Post-quantum cryptography: что нужно знать руководителям

Руководителям не обязательно глубоко погружаться в математические детали. Но необходимо понимать архитектурные последствия перехода на новые криптопримитивы.

Ключевые управленческие факты

- Переход затрагивает не только edge-сервисы, но и внутренние интеграции.

- Миграция потребует обновления библиотек, протоколов, ключевого менеджмента и процессов выпуска сертификатов.

- Возможны компромиссы по latency, размеру артефактов и совместимости с легаси.

- Потребуются гибридные схемы на переходном периоде.

Что делать уже сейчас

- Назначить владельца программы post-quantum readiness.

- Запустить инвентаризацию криптозависимостей по доменам.

- Оценить данные с длинным сроком конфиденциальности.

- Подготовить пилотные зоны для теста новых схем.

Без этих шагов обсуждение PQC остается «интересной темой», но не превращается в управляемый проект.

Crypto-agility: главный принцип миграции

Crypto-agility — способность менять криптопримитивы без полной перестройки системы. В контексте 2026 это критически важно: стандарты и практики будут уточняться, и архитектура должна быть готова к эволюции.

Что включает crypto-agility

- Абстракция криптографических вызовов на уровне сервисов.

- Конфигурируемые политики алгоритмов и сроков ротации.

- Централизованный контроль ключей и сертификатов.

- Возможность параллельной работы классических и PQC-схем на переходе.

Почему это влияет на ROI

Без agility каждая новая волна изменений превращается в дорогой «мини-рефакторинг всей платформы». С agility компания снижает стоимость будущих миграций и быстрее адаптируется к изменениям требований.

Инвентаризация криптографии в компании: с чего начать

Шаг 1. Карта активов

Определите, какие системы и данные критичны по сроку конфиденциальности и регуляторной значимости.

Шаг 2. Карта криптозависимостей

Где используются TLS, подписи, PKI, HSM, VPN, мобильные ключи, токены API и т.д.

Шаг 3. Приоритизация

Выделите зоны с максимальным сочетанием риска и сложности миграции.

Шаг 4. Проверка внешних зависимостей

Партнеры, поставщики, облака, SaaS и интеграторы должны быть включены в программу. Иначе «слабое звено» останется за периметром.

Шаг 5. Документирование baseline

Фиксируйте текущее состояние и целевые этапы. Без baseline невозможно оценить реальный прогресс программы.

Дорожная карта миграции на 18–36 месяцев

Фаза 1: подготовка (0–6 месяцев)

- инвентаризация и риск-модель;

- пилоты в тестовых контурах;

- обновление архитектурных стандартов;

- обучение команд разработки и безопасности.

Фаза 2: переход (6–18 месяцев)

- гибридные схемы на критичных каналах;

- обновление PKI/сертификатных процессов;

- адаптация CI/CD подписи и верификации;

- обновление клиентских SDK и внутренних библиотек.

Фаза 3: стабилизация (18–36 месяцев)

- снижение легаси-зависимостей;

- стандартизация политики алгоритмов;

- аудит и контроль соответствия;

- план следующих обновлений на базе crypto-agility.

Главное: roadmap должен быть живым документом, а не «отчетом в архив».

Ошибки проектов PQC и как их избежать

- Ошибка «подождем еще год». Исправление: стартовать с инвентаризации и low-risk пилотов уже сейчас.

- Ошибка «только безопасность отвечает». Исправление: подключить архитекторов, платформу, продукт и юристов.

- Ошибка «заменим алгоритм и готово». Исправление: планировать изменения процессов и инфраструктуры.

- Ошибка «не трогаем легаси». Исправление: поэтапный план для наследуемых систем и интерфейсов.

- Ошибка «нет метрик». Исправление: ввести KPI зрелости и дорожные контрольные точки.

Метрики зрелости и контроль результата

Технические KPI

- доля систем с инвентаризированной криптографией;

- доля критичных каналов с переходными схемами;

- время ротации ключей и сертификатов;

- доля легаси-контуров без плана миграции.

Операционные KPI

- количество инцидентов из-за криптонесовместимости;

- сроки внедрения изменений по roadmap;

- доля команд, прошедших обучение по новому стандарту.

Управленческие KPI

- наличие утвержденной программы и бюджета;

- регулярный квартальный review статуса;

- доля внешних поставщиков с подтвержденной готовностью.

Чеклист для CISO, CTO и архитекторов

- Назначен владелец программы post-quantum readiness.

- Есть карта критичных данных и сроков их ценности.

- Собрана инвентаризация криптозависимостей.

- Определены приоритетные зоны миграции.

- Запущены пилоты и зафиксированы уроки.

- Внедряются принципы crypto-agility.

- Обновлены процессы PKI и подписи артефактов.

- Подключены поставщики и внешние интеграции.

- Введены KPI зрелости и операционный review.

- Существует план на 18–36 месяцев с бюджетом.

Итог

Квантовые вычисления и криптография в 2026 — это вопрос стратегической готовности, а не паники. Бизнесу не нужен «квантовый ажиотаж», бизнесу нужна управляемая программа защиты данных с длинным горизонтом ценности.

Компании, которые начинают сейчас с инвентаризации, crypto-agility и поэтапных пилотов, выигрывают время и снижают стоимость будущих миграций. Те, кто откладывает, рискуют столкнуться с дорогостоящим ускоренным переходом под давлением инцидентов или требований рынка.

Реалистичный подход прост: думать на годы вперед, внедрять поэтапно и измерять зрелость программы так же строго, как любые другие критичные инициативы безопасности.

FAQ

Нужно ли срочно менять всю криптографию уже сегодня?

Нет. Нужно срочно начать программу готовности: инвентаризация, приоритизация, пилоты и roadmap.

Какие системы трогать первыми?

Те, где высокая ценность данных на длинном горизонте и высокая внешняя экспозиция.

Можно ли обойтись без crypto-agility?

Теоретически можно, но это резко повышает стоимость и риск следующих миграций.

Как объяснить руководству, зачем инвестировать сейчас?

Через модель HNDL-риска, длительный срок ценности данных и стоимость «позднего» перехода.

Когда ожидать отдачу?

Первый эффект — в снижении риска и управляемости изменений уже в первый год; стратегический эффект — на горизонте нескольких лет.

Ключевые термины

- HNDL: Harvest Now, Decrypt Later — модель отложенной дешифровки.

- PQC: post-quantum cryptography, криптография, устойчивая к квантовым атакам.

- Crypto-agility: способность быстро менять криптопримитивы без ломки архитектуры.

- PKI: инфраструктура открытых ключей и доверительных сертификатов.

- Hybrid migration: переходный период с комбинацией классических и новых схем.

- Crypto inventory: карта использования криптографии в системах компании.

Читайте также

Практические сценарии по отраслям: что делать уже сейчас

Финансовый сектор

Банки и финтех-компании работают с данными длительного срока ценности: транзакционные архивы, клиентские досье, договоры, KYC-пакеты, юридические доказательства. Для них HNDL-риск особенно значим. Практический приоритет — не «сменить все одновременно», а выделить критичные потоки:

- межсервисные защищенные каналы между ключевыми системами;

- подпись и верификация критичных транзакционных артефактов;

- архивные хранилища с долгим сроком хранения.

На старте хорошо работают пилоты в изолированных сегментах: можно измерить latency, совместимость и operational overhead до масштабирования на боевой периметр.

Здравоохранение и фарма

В медицинских системах конфиденциальность данных важна десятилетиями. Кроме прямых регуляторных требований, высока репутационная цена утечки. Здесь приоритет — криптографическая защита каналов обмена и архивов, где информация должна оставаться закрытой долго после создания.

Практический подход: инвентаризация систем с длительным retention, пилот миграции в одном контуре (например, обмен между лабораторией и центральной системой), затем постепенное расширение с обязательным аудитом совместимости медицинских устройств и легаси-протоколов.

Промышленность и критическая инфраструктура

Промышленные среды обычно содержат унаследованные системы управления, где любое изменение требует осторожности. Здесь ключевой риск — несовместимость и простои. Поэтому программа должна включать dual-track модель: отдельные шаги для IT-контуров и отдельные — для OT/SCADA.

В OT-среде особенно важно тестирование в лабораторных стендах до выхода в production. Даже «безопасное» обновление криптографической библиотеки может вызвать нестабильность на старом оборудовании.

Гос/квази-гос и крупные экосистемы

Организации с длинным циклом закупок и множеством подрядчиков часто сталкиваются не с технологическим, а с координационным риском. Практическая рекомендация — как можно раньше включать требования crypto-agility и post-quantum readiness в договоры, ТЗ и критерии выбора поставщиков.

Без этого проект миграции превращается в «ручной договорной кризис», когда техническая готовность есть, а внешние контрагенты не могут поддержать переход.

Технологические продукты и SaaS

Для продуктовых компаний важна клиентская сторона: SDK, мобильные приложения, API-платформы, edge-компоненты. Здесь миграция затрагивает не только внутренние сервисы, но и пользовательскую совместимость. Стоит заранее планировать версии клиентов и окно перехода, чтобы не получить фрагментацию пользователей по крипторежимам.

Хорошая практика — выпуск «готовности к переходу» как части продуктовой дорожной карты, а не отдельного внутреннего проекта безопасности.

Итог по отраслевым сценариям

Универсального «чек-листа на всех» нет. Но общий принцип один: приоритизировать процессы по сроку ценности данных, риску утечки и сложности миграции. Именно это дает реальный прогресс без дестабилизации операций.

Экономика перехода: как оценить бюджет и TCO программы

Частая ошибка в post-quantum программах — оценивать только стоимость «замены алгоритма». На деле бюджет формируется из нескольких слоев.

Слои затрат

- Технологический слой: библиотеки, инфраструктура, тестовые стенды, мониторинг.

- Интеграционный слой: адаптация сервисов, API, сертификатной цепочки, CI/CD процессов.

- Операционный слой: обучение команд, документация, аудит, изменения runbook.

- Организационный слой: управление программой, vendor coordination, комплаенс-отчетность.

Где обычно недооценивают бюджет

- легаси-системы, где изменения требуют особых процедур;

- клиентские и партнерские интеграции вне прямого контроля компании;

- обновление сертификатных жизненных циклов и автоматизации ротации;

- нагрузочное тестирование и регрессионные циклы на разных платформах.

Как снизить стоимость программы

- Стартовать с приоритизированных доменов, а не «везде сразу».

- Стандартизировать интерфейсы криптографии (crypto abstraction).

- Использовать повторяемые шаблоны миграции между продуктами/командами.

- Вести единый реестр зависимостей и прогресса, чтобы не дублировать работу.

TCO в горизонте 3–5 лет

Для руководства полезно считать не только capex старта, но и opex сопровождения: стоимость обновлений, тестов, аудита и координации. В долгой перспективе инвестиция в crypto-agility почти всегда дешевле серии реактивных «аварийных» миграций.

Бизнес-обоснование без спекуляций

Корректный business case строится на двух осях: вероятность/стоимость отложенного риска и стоимость подготовленного перехода. Даже если точную дату технологического сдвига предсказать нельзя, компании могут рационально сравнивать сценарии и принимать решение на базе risk-adjusted модели, а не эмоций.

Управленческая рамка: как организовать программу, чтобы она не распалась

Программный офис и роли

Успешные программы post-quantum readiness редко держатся на одной команде безопасности. Нужна кросс-функциональная модель:

- Program owner (CISO/CTO track): стратегия, приоритеты, контроль рисков.

- Architecture lead: стандарты crypto-agility и целевые паттерны.

- Platform team: практическая реализация библиотек и процессов.

- Compliance/legal: привязка к требованиям и обязательствам.

- Vendor management: взаимодействие с внешними поставщиками.

Цикл принятия решений

Чтобы программа не «зависла», полезен регулярный ритм:

- ежемесячный статус по KPI и рискам;

- квартальный пересмотр приоритетов доменов;

- полугодовой аудит зрелости и бюджета.

Как работать с неопределенностью

Одна из главных сложностей — неопределенный горизонт развития квантовой индустрии. Управленческий ответ: не пытаться угадать точную дату, а строить опциональность. То есть иметь архитектуру и процессы, готовые к ускорению или замедлению перехода без потери контроля.

Сигналы прогресса, которые важнее «громких анонсов»

- доля критичных систем с прозрачной криптокартой;

- доля интеграций с планом обновления;

- скорость прохождения change cycle;

- снижение числа «неизвестных» криптозависимостей.

Коммуникация с бизнесом

Программа должна объясняться языком бизнес-риска, а не только алгоритмов. Руководство принимает решения быстрее, когда видит: какие данные защищаются, какие процессы становятся устойчивее, какой риск уменьшается и какой бюджет на это нужен.

Финальный практический принцип

Переход к постквантовой устойчивости — это марафон с этапами, а не спринт «до дедлайна». Компании, которые строят управляемую программу сейчас, получают не только безопасность, но и организационную зрелость, которую трудно купить в последний момент.

Технический deep dive для архитекторов: где чаще всего возникают блокеры

Блокер 1. Скрытые криптозависимости в легаси

В крупных системах криптография часто «спрятана» внутри старых библиотек, middleware и сторонних компонентов. Формально сервис может выглядеть современным, но под капотом использовать устаревшие схемы, о которых команда уже не помнит. Без автоматизированного inventory и сквозного аудита такие зависимости обнаруживаются слишком поздно, когда окно миграции уже сжато.

Блокер 2. Несовместимость клиентских экосистем

Даже если серверная часть готова к переходу, клиентские устройства, мобильные приложения, SDK партнеров и edge-компоненты могут отставать. Это приводит к «разрыву совместимости»: часть запросов проходит, часть ломается, а диагностика занимает недели. Поэтому совместимость нужно проверять заранее в матрице платформ и версий, а не постфактум в проде.

Блокер 3. Подпись и доверенная цепочка артефактов

Многие команды концентрируются на TLS, но забывают про подписи релизов, пакетов и обновлений. Если CI/CD-подпись не готова к переходу, цепочка поставки ПО остается уязвимой даже при обновленных каналах связи. В зрелой программе эти контуры рассматриваются вместе.

Блокер 4. Производительность и размеры артефактов

При переходе на новые схемы могут меняться размеры ключей/подписей и профиль нагрузки. Это влияет на latency, пропускную способность и storage. Без нагрузочного теста на целевых профилях трафика архитекторы получают неприятные сюрпризы уже после rollout. Поэтому performance-бенчмарки — обязательная часть миграции.

Блокер 5. Отсутствие единого crypto SDK/стандарта

Если каждая команда реализует криптографию по-своему, масштабирование программы становится дорогим и медленным. Практика 2026: централизованный crypto toolkit с контролем версий, стандартными policy и готовыми интеграционными паттернами для команд разработки.

Блокер 6. Недооценка observability

После изменения криптоконтуров важно видеть, где и почему растут ошибки рукопожатий, отклонения в сертификатах, проблемы в цепочках доверия. Без хорошей observability troubleshooting превращается в ручной forensic и тормозит программу.

Практический шаблон технической готовности

- Есть реестр криптозависимостей по сервисам.

- Есть matrix совместимости по платформам и клиентам.

- Есть тестовые стенды и performance baseline.

- Есть централизованные библиотеки/SDK и policy.

- Есть мониторинг ошибок и playbook реагирования.

Если хотя бы два пункта отсутствуют, масштабный rollout лучше отложить и закрыть технический долг.

Коммуникация и change management: как не сорвать программу на уровне людей

Даже идеально спроектированная миграция может застопориться, если команды не понимают, зачем это делается и как меняется их работа. Поэтому коммуникация — такой же важный слой, как архитектура.

Кому что нужно объяснять

- Руководству: риск-модель, бюджет, этапы, контрольные точки, ожидаемый эффект.

- Разработчикам: стандарты интеграции, требования к библиотекам, тестовые сценарии.

- Операциям/SRE: новые сигналы мониторинга, runbook и критерии эскалации.

- Юристам и комплаенсу: как программа закрывает обязательства и аудит.

- Партнерам: сроки, требования совместимости и порядок переходного периода.

Ошибки коммуникации, которые встречаются чаще всего

- Слишком технический язык для бизнес-аудитории.

- Слишком общий язык для инженерных команд.

- Нет регулярных апдейтов, только разовые презентации.

- Отсутствие четкой RACI-модели ответственности.

- Нет видимого списка «что уже сделано и что блокирует следующий шаг».

Как построить работающий ритм

Практично работает двухконтурная отчетность:

- Executive dashboard (ежемесячно): риски, бюджет, этапы, блокеры.

- Engineering board (еженедельно): конкретные задачи, регрессии, тесты, совместимость.

Так руководители видят стратегическую картину, а команды — операционную реальность без потери скорости.

Как мотивировать команды

Программа должна быть связана с понятными целями: снижение риска утечки, повышение устойчивости цепочки поставки, готовность к внешним требованиям, снижение стоимости экстренных миграций в будущем. Когда смысл прозрачен, сопротивление изменениям заметно снижается.

Переходный период и «двойной контур»

На практике некоторое время придется поддерживать гибридный режим. Это нормально. Важно заранее определить:

- какие сервисы работают в новом режиме;

- какие — в legacy;

- как идет совместимость между ними;

- когда и по каким критериям legacy выводится из эксплуатации.

Финальный урок change management

Программа не проваливается из-за одного сложного алгоритма. Чаще она проваливается из-за разрыва между стратегией и ежедневной операционной практикой. Чем лучше этот разрыв закрыт, тем выше шанс завершить переход в срок и в рамках бюджета.

План действий на 12 месяцев: от подготовки к устойчивой программе

Месяцы 1–2: диагностика

- Соберите реестр критичных данных с долгим сроком ценности.

- Проведите первичный crypto inventory по ключевым системам.

- Определите 3–5 пилотных контуров с максимальным риском/эффектом.

Месяцы 3–4: архитектурный baseline

- Согласуйте целевые стандарты crypto-agility.

- Выберите переходные паттерны для TLS/подписи/PKI.

- Подготовьте тестовые среды и матрицу совместимости клиентов.

Месяцы 5–6: пилоты

- Запустите пилоты в ограниченных сегментах.

- Соберите метрики: latency, стабильность, совместимость, операционные инциденты.

- Скорректируйте roadmap по фактическим результатам.

Месяцы 7–9: расширение

- Распространите рабочие паттерны на смежные домены.

- Закрепите процессы ротации ключей и сертификатного управления.

- Обновите CI/CD подпись и цепочку доверия артефактов.

Месяцы 10–12: стандартизация

- Сделайте программу частью регулярного risk/governance цикла.

- Зафиксируйте SLA обновлений и ответственность команд.

- Подготовьте план на следующий год с учетом новых зависимостей.

Как понять, что вы движетесь правильно

Через 12 месяцев должна быть видна не «идеальная конечная точка», а зрелый управляемый процесс: понятный статус по доменам, предсказуемая динамика KPI, прозрачные блокеры и реальный прогресс в снижении крипторисков.

Что сделать уже на этой неделе

- Назначить ответственного за post-quantum readiness.

- Определить топ-10 систем с максимальной чувствительностью данных.

- Собрать список внешних поставщиков, влияющих на криптоконтур.

- Провести короткий workshop для архитекторов и безопасности.

- Запланировать первый квартальный обзор программы.

Эти шаги простые, но именно они переводят тему из теоретической дискуссии в практическое управление риском.

Практика аудита: какие вопросы задавать команде каждый квартал

Чтобы программа не превращалась в формальность, руководству полезно задавать одинаковый набор вопросов на каждом квартальном review. Это позволяет видеть реальный прогресс, а не «косметические» отчеты.

Вопросы по риску

- Какие активы остаются без плана миграции и почему?

- Есть ли данные с длинным сроком ценности, которые пока защищены legacy-схемами?

- Какие внешние зависимости блокируют прогресс?

Вопросы по исполнению

- Какие этапы roadmap выполнены и с каким качеством?

- Где сорваны сроки и каков план восстановления?

- Что из пилотов готово к масштабированию, а что нужно переосмыслить?

Вопросы по экономике

- Как изменился прогноз TCO на горизонте 2–3 лет?

- Какие расходы удалось снизить через стандартизацию?

- Где потенциальный ущерб от бездействия остается выше стоимости перехода?

Вопросы по зрелости команды

- Какие подразделения уже работают по новому стандарту?

- Где не хватает компетенций и обучения?

- Есть ли единая терминология и понятные playbook для операций?

Почему такая дисциплина работает

Повторяемый формат вопросов создает управленческий ритм. Команда заранее готовит не «красивую презентацию», а конкретные ответы по рискам, срокам, бюджету и качеству. Это снижает вероятность того, что программа уйдет в сторону от реальных бизнес-целей.

Финальная рекомендация для бизнеса

Не ждите «идеального момента» для перехода. В постквантовой теме выигрывает не тот, кто первый объявил громкую инициативу, а тот, кто системно и спокойно снижает уязвимость критичных данных. Пошаговая программа с прозрачными метриками, ответственными и регулярным review в 2026 году — самый реалистичный и финансово разумный путь.

Если смотреть на ситуацию прагматично, post-quantum готовность — это форма технологического страхования, но с важным отличием: она дает побочный операционный эффект уже в процессе внедрения. Компании, которые проходят инвентаризацию криптографии, обычно одновременно улучшают архитектурную прозрачность, дисциплину управления зависимостями и качество внутренней документации. Это полезно не только для квантового риска, но и для любых будущих изменений в безопасности и инфраструктуре. Поэтому даже при консервативной оценке «когда именно квантовый порог станет критичным» ранний старт программы оправдан: вы не просто снижаете гипотетический риск будущего, вы повышаете управляемость и зрелость ИТ-систем уже сейчас. На практике это означает меньше неожиданных сбоев при обновлениях, более предсказуемые сроки крупных изменений и более понятную картину для аудиторов и партнеров. Именно этот совокупный эффект делает программу экономически разумной в горизонте нескольких лет.

Итоговый ориентир для руководства простой: у программы должен быть понятный владелец, измеримые этапы и регулярный контроль прогресса. Если эти три элемента соблюдаются, даже сложный криптографический переход становится управляемым проектом, а не бесконечной «инициативой без результата».