11 апреля 2026

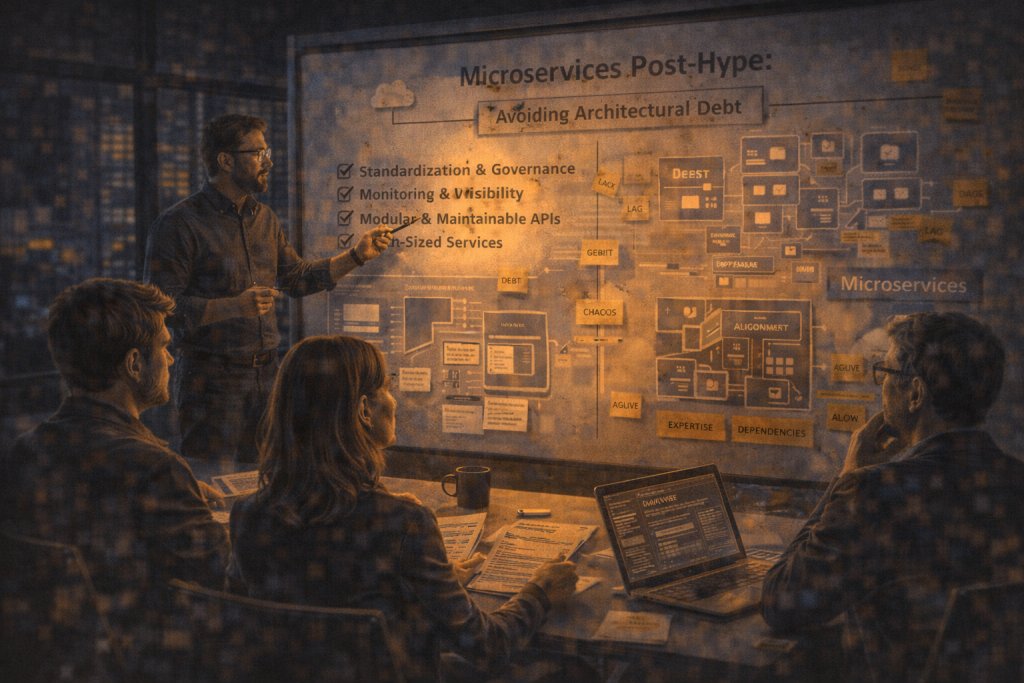

Микросервисы после хайпа: как избежать архитектурного долга

Автор: ТЕХЛАБА

Коротко (TL;DR)

- В 2026 микросервисы остаются рабочей архитектурой, но уже не «дефолтом для всех». Без зрелых процессов они быстро накапливают архитектурный долг и операционную сложность.

- Главный фактор успеха — не модный паттерн, а соответствие архитектуры масштабу команды, доменной модели, скорости изменений и требованиям к надежности.

- Для большинства средних продуктов лучший старт — модульный монолит с четкими границами доменов и подготовкой к selective extraction, а не мгновенный разрез на десятки сервисов.

- Чтобы избежать долга, нужны архитектурные метрики, дисциплина API-контрактов, governance изменений, ownership и регулярный техдолг-review.

Содержание

- Почему «микросервисы по умолчанию» перестали работать

- Что такое архитектурный долг в микросервисной среде

- Где микросервисы действительно оправданы

- Когда модульный монолит дает лучший результат

- 10 антипаттернов, которые убивают команду и продукт

- Технические практики снижения архитектурного долга

- Организационные практики: команды, ownership, SLA

- Метрики: как понять, что архитектура деградирует

- Пошаговая стратегия миграции без катастроф

- План на 90 дней для стабилизации архитектуры

- Чеклист архитектурной зрелости

- Итог и FAQ

Почему «микросервисы по умолчанию» перестали работать

В первой волне популярности микросервисов компании часто воспринимали их как универсальное решение: «разрезали монолит — получили масштабируемость». На практике оказалось, что разделение кода на сервисы не устраняет сложность, а переносит ее в сеть, контракты, наблюдаемость, эксплуатацию и координацию команд.

В 2026 многие зрелые команды смотрят на архитектуру прагматично: если ценность доставки функций падает из-за инфраструктурной перегрузки, значит выбранный уровень распределения не соответствует текущему масштабу. Архитектура должна ускорять продукт, а не создавать постоянный налог на изменения.

Почему «микросервисы по умолчанию» часто не срабатывают:

- недооценена стоимость платформы (CI/CD, observability, service mesh, security);

- слабая доменная декомпозиция приводит к chatty-коллам и каскадным зависимостям;

- команды не готовы к контрактной дисциплине и backward compatibility;

- операции перегружены инцидентами, где root cause распределен по 5–10 сервисам.

Итоговый урок простой: микросервисная архитектура — это организационная и операционная модель, а не только способ разложить репозиторий на части.

Что такое архитектурный долг в микросервисной среде

Архитектурный долг — это накопленные решения, которые краткосрочно ускорили релизы, но долгосрочно повышают стоимость изменений и риск сбоев. В микросервисной системе этот долг растет быстрее, если нет явных стандартов и ownership.

Типовые формы долга

- Service sprawl: слишком много мелких сервисов без четкой доменной ценности.

- Контрактный хаос: API меняются без версии и без совместимости.

- Сильная связность через сеть: сервисы не автономны, но распределены.

- Дублирование логики: одинаковые бизнес-правила в нескольких местах.

- Невидимые зависимости: отсутствует карта потоков и владельцев.

Скрытая стоимость долга

Долг проявляется не только в «красных графиках». Он бьет по скорости продукта: дольше делаются фичи, сложнее тестирование, выше MTTR, растет процент rollback, команда тратит больше времени на координацию, чем на развитие.

Почему долг долго не виден

Первые месяцы система может выглядеть «гибкой». Проблема проявляется при росте команды, трафика и числа доменов, когда каждая новая функция требует изменений в нескольких сервисах и синхронизации 3–4 команд.

Где микросервисы действительно оправданы

Микросервисы дают сильный эффект там, где действительно нужны независимые циклы развития и масштабирования.

Сценарии высокой оправданности

- крупные продуктовые платформы с множеством доменов и команд;

- разные профили нагрузки (например, heavy analytics vs transactional core);

- высокая потребность в изоляции отказов и независимых release cadence;

- наличие зрелой платформенной команды и SRE-практик.

Предпосылки успеха

- четкая доменная модель (DDD или эквивалентный подход);

- стандартизированные API-контракты и versioning;

- сквозная observability (tracing/logs/metrics);

- platform-as-a-product (инфраструктура для команд, а не набор скриптов).

Если этих предпосылок нет, микросервисы часто превращаются в «распределенный монолит» с большим overhead.

Когда модульный монолит дает лучший результат

Модульный монолит в 2026 переживает «вторую жизнь», потому что позволяет держать архитектурные границы внутри единого runtime, снижая операционную сложность на ранних этапах роста.

Где это особенно полезно

- команда 5–25 инженеров;

- продукт в активной фазе поиска product-market fit;

- частые изменения доменной модели;

- ограниченный инфраструктурный бюджет.

Что важно не перепутать

Модульный монолит — не «спагетти-код в одном репозитории». Это система с жесткими границами модулей, контрактами и ограничениями на связи между ними. В таком виде он становится хорошей подготовкой к selective extraction сервисов в будущем.

Преимущество на старте

Быстрее цикл разработки, проще отладка, меньше сетевых отказов, меньше инфраструктурного «налога». Это особенно ценно, когда бизнесу нужна скорость и стабильность, а не максимальная распределенность.

10 антипаттернов, которые убивают команду и продукт

- Service per table: сервисы делят по таблицам, а не по бизнес-доменам.

- Shared DB между «независимыми» сервисами.

- Синхронные цепочки из 5+ вызовов в критичных сценариях.

- Отсутствие идемпотентности и ретраев в коммуникации.

- Нет контрактных тестов и consumer-driven checks.

- Breaking changes без версионирования.

- Дублирование бизнес-правил в разных сервисах.

- Слабая observability и «слепые» инциденты.

- Нет ownership — «ничейные» сервисы.

- Миграции данных без стратегии и обратной совместимости.

Большинство этих проблем решается не «новым фреймворком», а архитектурной дисциплиной и управлением изменениями.

Технические практики снижения архитектурного долга

1. Контрактная дисциплина

Версионируйте API, внедряйте контрактные тесты, контролируйте breaking changes через review и автоматические проверки.

2. Boundaries как код

Ограничения между модулями/сервисами должны быть не «договоренностью на словах», а технически enforce-правилами.

3. Event-driven там, где это оправдано

Асинхронные события помогают снизить связность, но только при корректной модели idempotency, ordering и дедупликации.

4. Обязательная observability

Distributed tracing, структурированные логи, бизнес-метрики на входе и выходе каждого критичного потока.

5. Архитектурные fitness functions

Автоматические проверки архитектурных ограничений в CI/CD: dependency rules, latencies, coupling thresholds.

6. Управляемые миграции данных

Expand/contract strategy, двусторонняя совместимость на переходном периоде, staged rollout и безопасный rollback.

Организационные практики: команды, ownership, SLA

Архитектура и оргструктура связаны. Если ownership размытый, долговая спираль ускоряется.

Что должно быть зафиксировано

- owner каждого сервиса/модуля;

- SLA и SLO по критичным компонентам;

- процесс согласования изменений в контрактах;

- ритм техдолг-review (ежемесячный минимум).

Платформенная команда

Если продуктовая команда строит фичи и одновременно «изобретает платформу», долг растет экспоненциально. Платформенная команда должна обеспечивать стандарты, tooling и надежность как внутренний продукт.

Коммуникация между командами

Чем больше сервисов, тем дороже координация. Регулярные архитектурные синки и прозрачный roadmap зависимостей снижают стоимость изменений.

Метрики: как понять, что архитектура деградирует

Технические сигналы

- рост p95/p99 latency на критичных потоках;

- рост числа межсервисных вызовов на одну бизнес-операцию;

- увеличение incident rate и MTTR;

- рост rollback после релизов.

Организационные сигналы

- рост lead time для фич;

- увеличение числа команд, задействованных в одной задаче;

- частые блокировки из-за зависимостей;

- рост «срочных обходов» вместо системных решений.

Архитектурный health score

Полезно вести интегральный score по 5–7 метрикам и отслеживать тренд. Это позволяет рано увидеть деградацию и принять корректирующие меры до крупного кризиса.

Пошаговая стратегия миграции без катастроф

Шаг 1. Оценка текущего состояния

Карта сервисов, зависимостей, ownership и узких мест. Без карты миграция превращается в серию случайных действий.

Шаг 2. Выделение доменов

Определите, где автономность действительно нужна, а где распределение избыточно.

Шаг 3. Целевая модель

Для каждого домена: оставить модулем в монолите, выделить в сервис или объединить обратно.

Шаг 4. Поэтапный rollout

Canary, shadow traffic, контролируемые миграции данных, обратная совместимость.

Шаг 5. Закрытие долга

После каждой волны фиксируйте и закрывайте накопившийся долг, иначе система снова деградирует.

План на 90 дней для стабилизации архитектуры

Дни 1–15

- архитектурный аудит и карта зависимостей;

- определение критичных потоков и pain points;

- baseline по метрикам скорости и надежности.

Дни 16–35

- внедрение контрактных проверок и observability gaps closure;

- первые меры по снижению синхронной связности;

- фикс ownership и SLA.

Дни 36–55

- рефакторинг 1–2 наиболее проблемных доменов;

- стандартизация API-изменений;

- fitnes-functions в CI/CD.

Дни 56–75

- миграции данных по безопасной стратегии;

- canary rollout изменений;

- review ошибок и корректировки.

Дни 76–90

- оценка эффекта по метрикам;

- план второй волны улучшений;

- закрепление архитектурного governance.

Чеклист архитектурной зрелости

- Есть карта доменов и границ ответственности.

- API-контракты версионируются и тестируются.

- Наблюдаемость покрывает критичные потоки end-to-end.

- Есть ownership и SLA каждого ключевого компонента.

- Метрики деградации отслеживаются регулярно.

- Изменения проходят staged rollout.

- Есть регулярный техдолг-review с приоритезацией.

- Команды синхронизированы по архитектурным решениям.

- Миграции данных управляются, а не «по месту».

- Архитектура ускоряет, а не тормозит доставку фич.

Итог

Микросервисы после хайпа в 2026 — это про зрелый выбор, а не про идеологию. Для одних продуктов это правильная архитектура, для других — преждевременная сложность. Ключевой критерий: помогает ли архитектура доставлять бизнес-ценность быстрее и надежнее.

Если команда видит рост координационных издержек, ухудшение надежности и медленный выпуск фич, это сигнал к пересмотру уровня распределения и закрытию архитектурного долга. Иногда лучший шаг — не «еще один сервис», а укрепление модулей, контрактов и процессов внутри более простой модели.

Побеждают команды, которые регулярно измеряют архитектурное здоровье и принимают решения на данных, а не на моде. Именно это позволяет избежать долговой ловушки и сохранить инженерную скорость на дистанции.

FAQ

Нужно ли переходить с микросервисов обратно в монолит?

Не обязательно. Часто достаточно консолидации отдельных доменов и усиления контрактной дисциплины.

Когда стоит выделять сервис?

Когда есть устойчивый доменный контур, отдельная команда-владелец и явная потребность в независимом масштабировании/релизах.

Сколько сервисов «нормально» для среднего продукта?

Нет универсального числа. Важнее уровень связности, ownership и стоимость изменений.

Можно ли избежать архитектурного долга полностью?

Нет, но можно держать его управляемым через метрики, review-ритм и дисциплину изменений.

Что делать первым шагом?

Собрать карту зависимостей и baseline-метрики по скорости/надежности, затем выбрать 1–2 самых проблемных потока для стабилизации.

Ключевые термины

- Модульный монолит: единый runtime с жесткими внутренними доменными границами.

- Распределенный монолит: микросервисы с сильной связностью и высокой координационной стоимостью.

- Contract testing: проверка совместимости API между поставщиком и потребителем.

- MTTR: среднее время восстановления после инцидента.

- Fitness functions: автоматические проверки архитектурных правил.

- Selective extraction: поэтапное выделение сервисов только там, где это экономически оправдано.

Читайте также

Реальные сценарии: как команды выходят из архитектурной ловушки

Сценарий 1. «Слишком мелкая нарезка» и обратная консолидация

Одна продуктовая команда за два года разрезала систему на десятки небольших сервисов, чтобы ускорить релизы и распределить ответственность. На бумаге это выглядело правильно, но через год возникли проблемы: почти каждая бизнес-фича требовала синхронных изменений в нескольких сервисах, релизные окна увеличились, а инциденты стали сложнее в диагностике.

Команда пошла на непопулярный шаг — частичную консолидацию. Несколько сервисов объединили в один доменный модуль с общим lifecycle, сохранив API-периметр для внешних интеграций. Это снизило сетевую связанность и ускорило доставку изменений. Важно: это не «откат к монолиту», а осознанная оптимизация уровня распределения.

Сценарий 2. Миграция из монолита без «большого взрыва»

Другая команда начала с модульного монолита и на этапе роста выделяла сервисы только там, где были явные признаки необходимости: отдельный scaling profile, независимый release cadence, повышенный риск отказа, отдельная команда-владелец. Такой selective extraction занял больше времени, но дал стабильный результат без архитектурной турбулентности.

Главный урок: постепенная декомпозиция с четкими критериями чаще надежнее, чем массовая миграция «по принципу правильной архитектуры».

Сценарий 3. Проблема «скрытого распределенного монолита»

В некоторых системах сервисы формально независимы, но фактически жестко сцеплены: общий релизный процесс, общие миграции данных, общие флаги, общий fallback. Это и есть распределенный монолит. Команда решила проблему через архитектурный аудит: выделила критичные цепочки, убрала синхронные точки жесткой связи, внедрила асинхронные события для не-критичных взаимодействий и сократила число cross-team обязательных согласований.

Сценарий 4. Перегрузка платформы

Платформенная команда часто становится бутылочным горлышком: все проекты зависят от нее, backlog растет, продуктовые команды обходят стандарты «временно», и долг растет быстрее. Решение — platform-as-a-product: четкий roadmap, self-service tooling, шаблоны для стандартных операций, измеримые SLA поддержки. Это уменьшает хаотичные запросы и повышает предсказуемость архитектурного развития.

Сценарий 5. Данные как источник связности

Даже при красивой сервисной декомпозиции данные могут оставаться «жестко склеенными». Когда несколько доменов завязаны на один и тот же источник истины без четких контрактов, любая миграция становится рискованной. Рабочая практика — доменные ownership данных, версионированные схемы событий и controlled data contracts между командами.

Сценарий 6. Команда выросла, архитектура — нет

Часто архитектура проектируется под 1–2 команды, а через год в продукте уже 6–8 команд. Без пересмотра границ сервисов начинается «организационный тромбоз»: слишком много межкомандных блокировок. Регулярный пересмотр границ доменов и API-контрактов раз в 1–2 квартала помогает держать архитектуру в соответствии с реальной структурой организации.

Сценарий 7. Сильный продукт, слабая эксплуатация

Команда успешно выпускает фичи, но операционная нагрузка растет: частые инциденты, нестабильные деплои, неясный root cause. Здесь архитектурный долг уже влияет на бизнес напрямую. Спасает переход к SRE-дисциплине: error budgets, SLO на критичных потоках, постинцидентные разборы с обязательными action items, приоритезация reliability work в продуктовых спринтах.

Общий вывод по кейсам

Архитектура должна эволюционировать вместе с бизнесом и командой. Устойчивость достигается не «идеальной стартовой схемой», а постоянной калибровкой уровня распределения, контрактов и операционных практик.

Экономика архитектуры: почему технический долг становится бизнес-риском

Архитектурные решения редко обсуждаются в терминах финансов, но именно экономика объясняет, почему одни системы «живут долго», а другие постоянно в кризисе.

Скрытые статьи расходов в микросервисной среде

- поддержка CI/CD пайплайнов для множества сервисов;

- стоимость наблюдаемости и хранения телеметрии;

- инженерное время на координацию межсервисных изменений;

- время расследования распределенных инцидентов;

- дублирование инфраструктурных решений в командах.

Когда экономика перестает сходиться

Если время вывода функции на рынок растет, а производственные инциденты не снижаются, значит архитектурный налог выше выигрыша от декомпозиции. На этом этапе полезно сравнить альтернативы: консолидация доменов, пересмотр sync/async границ, усиление модульной структуры.

Как связать архитектурные метрики с бизнес-метриками

- Lead time изменений ↔ скорость продуктовых экспериментов.

- MTTR и incident rate ↔ надежность клиентского опыта.

- Change failure rate ↔ стоимость релизного риска.

- Cross-team dependency load ↔ организационная пропускная способность.

Когда эти связи прозрачны, архитектурные решения перестают быть «спором инженеров» и становятся управляемой частью бизнес-стратегии.

Инвестиции, которые окупаются

- единые SDK и шаблоны сервисов;

- автоматические архитектурные проверки в CI;

- контрактная дисциплина и документация API;

- продуктовый подход к платформенной команде;

- регулярные архитектурные review на уровне руководителей инженерии.

Модель «технический долг как портфель»

Полезно вести портфель долгов с оценкой impact/effort/risk. Это позволяет выбирать 3–5 задач с максимальной отдачей, вместо распыления ресурсов на десятки улучшений без эффекта.

Управление зависимостями: как снизить координационный шум

Dependency map как обязательный артефакт

Без карты зависимостей команды живут в режиме «поздних сюрпризов». Для каждого критичного потока должна быть понятна цепочка сервисов, владельцы и точки риска. Карта должна обновляться автоматически по возможности, а не только вручную «раз в квартал».

Правило «изменения с минимальным радиусом»

Хороший архитектурный стандарт — поощрять изменения с минимальным blast radius. Чем меньше команд и сервисов затронуто, тем выше вероятность безопасного релиза.

Контрактные процессы между командами

- заявка на изменение контракта с обоснованием;

- версионирование и срок поддержки старой версии;

- consumer-driven тесты;

- явная дата deprecation и контроль перехода.

Снижение синхронной связанности

Не каждый запрос должен быть синхронным call-chain. Для ряда сценариев event-driven модель с гарантией доставки и идемпотентностью снижает зависимость от мгновенной доступности соседних сервисов.

Границы ответственности и эскалации

В инциденте важно быстро понимать, кто принимает решение. Если ownership размыт, инцидент длится дольше, а postmortem редко приводит к структурным изменениям.

Регулярный dependency review

Раз в месяц полезно проходить по top-узким местам: самые длинные цепочки вызовов, самые «дорогие» зависимости, самые нестабильные интеграции. Это дает быстрые, прикладные улучшения без больших реорганизаций.

Финальный принцип

Чем проще и прозрачнее модель зависимостей, тем быстрее команда развивает продукт. В 2026 архитектурная скорость — это функция не количества сервисов, а качества связей между ними.

Архитектурный decision framework: как принимать решения без религиозных споров

Один из самых полезных инструментов в 2026 — формальная матрица принятия архитектурных решений. Она снижает субъективность и помогает командам договориться, почему конкретный домен остается модулем, выделяется в сервис или консолидируется обратно.

Критерии оценки домена

- Business volatility: как часто меняется бизнес-логика.

- Independent scaling need: нужен ли отдельный профиль масштабирования.

- Risk isolation: насколько важно изолировать отказы именно этого компонента.

- Team ownership clarity: есть ли команда-владелец с устойчивой ответственностью.

- Integration surface: сколько внешних контрактов и насколько они стабильны.

- Operational maturity: готова ли инфраструктура сопровождать дополнительный сервис.

Пример интерпретации

Если домен имеет высокую волатильность, отдельный scaling profile и явного владельца — выделение в сервис часто оправдано. Если домен стабилен, тесно связан с ядром и не требует отдельного масштаба — модульный монолит обычно эффективнее.

Decision record как обязательный артефакт

Каждое решение должно фиксироваться в ADR (Architecture Decision Record): контекст, варианты, причины выбора, риски, план пересмотра. Это снижает «корпоративную амнезию», когда через полгода никто не помнит, зачем принято то или иное решение.

Срок жизни решения

Важно заранее определить, когда решение нужно пересмотреть. Например, при удвоении нагрузки, росте команды, изменении SLA или выходе нового продуктового направления. Архитектура — не статическая фотография, а живой контракт между бизнесом и инженерией.

Stop criteria

Не менее важны критерии остановки. Если декомпозиция увеличила lead time, снизила надежность и не дала изоляции рисков, команда должна иметь право остановить масштабирование и провести консолидацию.

Как это внедрить без бюрократии

- короткий шаблон ADR (1–2 страницы);

- архитектурный sync раз в 2 недели;

- квартальный review только топ-решений с высоким impact;

- связка ADR с фактическими метриками эксплуатации.

Результат

Команда перестает спорить о «правильной архитектуре в целом» и начинает принимать локально оптимальные решения на основании данных, ограничений и целей конкретного домена.

Практический roadmap на 6 месяцев: от хаоса к управляемой архитектуре

Месяц 1: диагностика

Соберите карту сервисов, команд и зависимостей. Зафиксируйте baseline по lead time, MTTR, change failure rate, числу межкомандных блокировок. Выделите 3–5 наиболее болезненных потоков, где архитектурный долг бьет по бизнесу.

Месяц 2: быстрые улучшения

Закройте low-hanging fruit: стандартизируйте логирование, включите tracing для критичных сценариев, добавьте контрактные проверки, зафиксируйте ownership и on-call ответственность. Часто уже это дает заметное снижение хаоса.

Месяц 3: рефакторинг доменных границ

Пересмотрите границы 1–2 проблемных доменов. Где нужно — объедините сервисы с искусственной декомпозицией, где нужно — выделите независимый контур. Цель: уменьшить blast radius и сократить межкомандный overhead.

Месяц 4: стабилизация релизов

Внедрите staged rollout, canary, автоматический rollback и quality gates на уровне архитектурных ограничений. Это снижает cost of change и повышает предсказуемость релизов.

Месяц 5: работа с данными и контрактами

Приведите в порядок data contracts, схемы событий, версионирование API и deprecation-политики. Уберите «скрытые» общие зависимости через данные и синхронные вызовы.

Месяц 6: закрепление операционной модели

Зафиксируйте ритм архитектурного управления: еженедельный ops-review, двухнедельный architecture sync, ежемесячный tech debt board, квартальный business-architecture review с руководством.

Что считать успехом через полгода

- снижение времени доставки изменений;

- снижение incident rate и ускорение восстановления;

- меньше межкомандных блокировок;

- более предсказуемая стоимость изменений;

- устойчивый процесс принятия архитектурных решений.

Почему этот путь работает

Потому что он сочетает технические и организационные изменения. Без этого архитектурный долг возвращается: даже самый красивый рефакторинг не выдержит, если процесс управления изменениями останется хаотичным.

Экономика команды: как архитектурный долг превращается в потерю скорости

В инженерных отчетах архитектурный долг часто описывается техническими терминами, но для бизнеса его эффект выражается проще: команда медленнее доставляет ценность при том же или большем бюджете. Это происходит из-за накопленного координационного налога.

Где возникает координационный налог

- каждая фича требует синхронизации 3–5 команд;

- тестовые среды не совпадают с продовыми сценариями;

- инциденты расследуются дольше из-за распределенного контекста;

- релизные окна растут, а риск отката не падает.

Как оценить потери в человеко-часах

Полезно посчитать «архитектурный overhead» на типовую фичу:

- время на межкомандные согласования;

- время на интеграционные тесты;

- время на стабилизацию и post-release поддержку;

- время на разбор инцидентов, связанных с зависимостями.

Когда этот overhead превышает ценность декомпозиции, архитектуру нужно пересматривать.

Как снизить налог без «большой миграции»

- сократить число обязательных cross-team handoff;

- стандартизировать интерфейсы и контрактные проверки;

- повысить автономность команд в пределах доменов;

- ограничить количество «критичных» синхронных цепочек.

Признаки, что команда уже в зоне риска

Если инженеры регулярно говорят «фича готова, но зависим от соседнего сервиса», «не можем релизнуть из-за одного контракта», «причина инцидента размазана по нескольким командам», это не временные проблемы — это сигнал системной архитектурной перегрузки.

Стабилизационный план на 14 дней

- День 1–2: выбрать один критичный пользовательский поток и построить его end-to-end карту зависимостей.

- День 3–4: ввести временный freeze на рискованные контрактные изменения без review.

- День 5–6: включить расширенный tracing/logging для выбранного потока.

- День 7–8: устранить 1–2 самые дорогие синхронные точки связи.

- День 9–10: внедрить контрактные smoke-тесты перед релизом.

- День 11–12: зафиксировать ownership и on-call ответственность по проблемным компонентам.

- День 13–14: провести post-action review по метрикам и определить следующий цикл улучшений.

Этот короткий план не «лечит архитектуру полностью», но дает быстрый контроль и снижает операционный шум. После стабилизации уже можно принимать более глубокие решения о консолидации, выделении сервисов и изменении границ доменов.

Управленческие выводы: как держать архитектуру «в норме»

С практической точки зрения архитектурная стратегия должна отвечать на один вопрос: помогает ли она быстрее и безопаснее доставлять бизнес-ценность. Если ответ размытый, значит архитектурная модель требует пересмотра.

Три признака здоровой архитектуры

- новые функции выходят предсказуемо по срокам и качеству;

- инциденты локализуются быстро и не приводят к каскадным сбоям;

- команды понимают границы ответственности и не блокируют друг друга системно.

Три признака архитектурной перегрузки

- каждый крупный релиз превращается в «операцию повышенного риска»;

- долг растет быстрее, чем команда успевает его обслуживать;

- координация съедает время, которое должно идти на развитие продукта.

Для руководства важно не выбирать «микросервисы против монолита» как идеологию. Важно поддерживать архитектуру в динамическом равновесии: уровень распределения должен соответствовать зрелости команды, продуктовым приоритетам и возможностям эксплуатации.

Когда решения принимаются регулярно, на основании метрик и с явной ответственностью, архитектурный долг становится управляемым. Когда решения принимаются эпизодически и реактивно, долг превращается в системный тормоз роста.

Лучший практический ориентир на 2026 год: минимум архитектурной сложности, необходимый для текущей бизнес-задачи, плюс готовность к эволюции без «больших взрывов». Это означает осознанный выбор границ, измеримые метрики, этапные изменения и обязательный post-release анализ. Если команда соблюдает этот ритм, архитектура перестает быть источником постоянного кризиса и снова становится инструментом роста продукта.

На практике это можно закрепить простым управленческим правилом: каждое крупное архитектурное решение должно сопровождаться измеримым критерием успеха и датой пересмотра. Например: «снижаем время внедрения фич на 20% в домене X за 3 месяца» или «уменьшаем p95 latency критичного потока на 30% без роста error rate». Без таких критериев архитектура снова скатывается в обсуждение вкусов и статей с конференций.

Вторая важная привычка — фиксировать не только план, но и пределы: что команда точно не делает в этом квартале. Ограничения защищают от распыления и помогают довести начатые изменения до результата. Для большинства продуктов именно такая дисциплина дает лучший эффект, чем попытка провести радикальную миграцию за один цикл.

Именно это отличает зрелую архитектуру от бесконечного рефакторинга «ради рефакторинга».

Цель — измеримый прогресс, а не бесконечная архитектурная косметика.

Такой подход в 2026 работает лучше всего.

И это дает устойчивый результат для команды и бизнеса.

Финальная проверка перед масштабированием

Перед тем как расширять систему, команда должна подтвердить, что метрики устойчивости, стоимость владения и скорость поставки функций действительно улучшаются. Если хотя бы один из трех критериев ухудшается, масштабирование откладывают и возвращаются к упрощению архитектуры, автоматизации тестов и стабилизации релизного процесса.